Вирус-шифровальщик NetWalker

В сентябре 2020 года в Германии было возбуждено первое в мировой истории дело о киберпреступлении, повлекшее смерть человека. И хотя в результате дальнейшего расследования немецкой полиции не удалось установить прямую связь между кибератакой на госпиталь и смертью пациента, этот случай вероятно навсегда войдёт в историю. Команда аналитиков ШАРД провела своё небольшое расследование этого инцидента.

Причиной случившегося стало нарушение работы систем немецкого госпиталя, отвечающих за оказание неотложной помощи, в результате атаки вируса-шифровальщика NetWalker. Вирус-шифровальщик NetWalker впервые был обнаружен специалистами по кибербезопасности в сентябре 2019 года. Большой резонанс вокруг NetWalker возник, помимо прочего, в следствие ряда успешных атак на учреждения американской и европейской систем здравоохранения в разгар эпидемии COVID-19. Кроме системы здравоохранения успешные атаки были осуществлены на университеты и колледжи, системы государственных органов в Европе и Азии, а также корпоративные сети.

По данным компании - разработчика антивирусного программного обеспечения McAfee, только с марта по июль 2020 года с помощью NetWalker было похищено 2 795 BTC, а суммарный ущерб превысил 3 000 BTC или более чем $30 млн. Такого успеха удалось достичь, в том числе, благодаря широкому использованию хакерами реферальной программы для привлечения к распространению вируса других хакерских группировок. Именно благодаря этому удалось установить, что авторство вируса принадлежит российским хакерам из Circus Spider, так как одним из ключевых требований для участия в партнёрской программе было свободное владение русским языком.

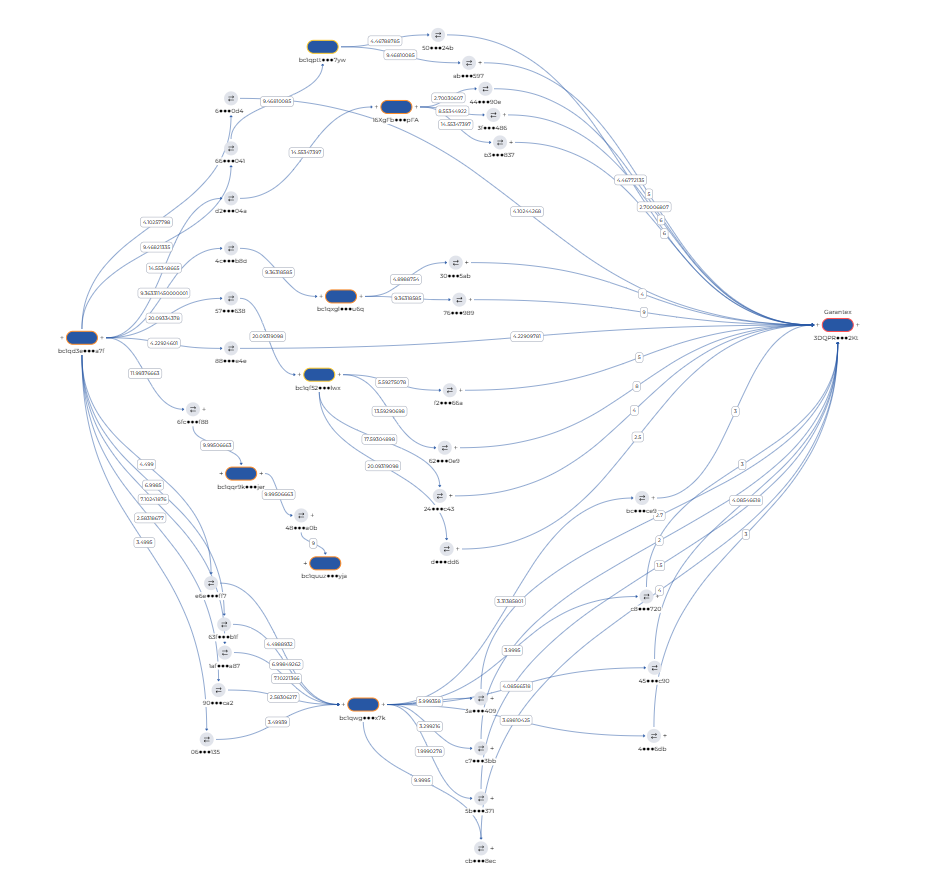

В результате анализа ранее известных адресов, принадлежащих «сети» NetWalker, нам удалось выявить несколько особенностей, характерных для ее работы. Так, например, можно заметить, что для каждой жертвы вируса-вымогателя создавался индивидуальный биткоин-кошелёк, на который злоумышленники переводили 0,0001 BTC, например, известный по другому расследованию, адрес 3GJsUPkJpjo3ULFvio9N7Q81yShqQAfxXN или 3QoJityf237kExKRZEmU8NDKcs3QaQAukz. Некоторые из таких кошельков остаются невостребованными до сих пор. В случае если атака была удачной и жертва переводила выкуп, проводился цикл транзакций, очевидной целью которого являлось затруднение поиска похищенных средств.

В ходе такого цикла похищенная сумма в несколько этапов сначала разбивалась на микро-транзакции (порядка 0,1-0,2 BTC), а затем аналогичным образом «собиралась» на промежуточных кошельках. В конечном итоге, похищенные средства аккумулировались на адресах, с которых осуществлялся вывод средств в другие валюты и/или в фиатные деньги. Примером таких адресов являются 15k9GFp12GgPiW8qwjfC6wuKMQyRgQCD4s, с которого было выведено более 3 800 BTC на биржу Binance.

C графом связей можно ознакомиться по ссылке.

В ходе дальнейшего изучения связей адресов нами были установлены кошельки, где концентрировались средства вируса-вымогателя: c (900 BTC) и bc1qd3ey97zxzzpsmypwtpvztxe7p2f4t0mnyuwa7f (450 BTC), с которых средства выводились на биржу Garantex.

Граф связей можно посмотреть по ссылке.

Кроме того, нам удалось отследить транзакции с адресов 3JHTYZhRmMcq7WCKRzFN98vWvAZk792w9J и 39NRnZtgACDVhhmc7RwmvH9ZDUKTNwwaeB, ранее идентифицированных как принадлежащие сети NetWalker. Так, средства с адреса 39NRnZtgACDVhhmc7RwmvH9ZDUKTNwwaeB в количестве 102,4 BTC поступили на адрес 19P1W6PUogdprQHdA6VFFmMi3sFhERqK6j, откуда 51,2 BTC были переведены на адрес bc1q98z5gcxan998h0uem0y4y4qtmm45xk4r2e5m9p, а ещё 51,2 несколькими десятками транзакций распределены по различным кошелькам. Примерно 6,4 BTC из этой суммы до сих пор хранится на холодном кошельке bc1qsna4xkaymws7d0pu7r9652djtnu7nfvfly6962, ещё приблизительно 2 BTC было выведено через теневой сервис SomeDarkExchnge #101, известный тем, что аффилирован с маркетплейсом Hydra.

Можно предположить, что таким образом производились расчёты с участниками реферальной программы. Средства с адреса 3JHTYZhRmMcq7WCKRzFN98vWvAZk792w9J в размере 154,2 BTC были напрямую переведены на ранее упомянутый адрес bc1q98z5gcxan998h0uem0y4y4qtmm45xk4r2e5m9p. В данный момент баланс этого адреса составляет 649 BTC, логично было бы предположить, что все эти средства также были похищены у жертв шифровальщика NetWalker.

Граф связей можно посмотреть по ссылке.

Подводя итоги расследования можно сказать, что команде Шард удалось установить, что примерно 650 BTC, похищенных с помощью вируса-шифровальщика NetWalker, до сих пор находятся на холодном кошельке bc1q98z5gcxan998h0uem0y4y4qtmm45xk4r2e5m9p. Ещё приблизительно 1 350 BTC похищенных средств было выведено через биржу Garantex.

Ещё более чем 3 800 BTC похищенных средств с высокой долей вероятности были выведены через биржу Binance. Надеемся, что эта история заинтересует правоохранительные органы, поскольку несмотря на почти 2 годичную давность средства до сих пор не выведены, а вирус-вымогатель продолжает свою деятельность.

Успешного инвестирования в криптовалютные проекты, не забывайте проверять криптовалютные адреса на предмет рисков - это поможет сберечь Ваши средства!