Onchain-аналитика. Виды и практика

За последние 1-3 года было много так называемых хайпов и один из них - ажиотаж вокруг генеративного AI. И многие специалисты, включая аналитиков, испугались. А на деле-то пока бояться нечего: да, искусственный интеллект обладает возможностью обрабатывать невероятные пласты (точнее - кластеры) данных, но превратить их в знание при этом может далеко не всегда, а нам, людям, знание куда важнее raw data.

Поэтому для начала - простая классификация:

-

Данные делятся на:

- Неструктурированные (сырые);

- Структурированные (по ним обычно ведут поиск);

-

Информация - данные, имеющую некую пользу для кого-то, может быть:

- Неструктурированная, т.е. полученная через общение с эмпирическим миром;

- Структурированная: обычно из неё рождается экспертиза и профессионализм, а также специализированная обработка;

-

Знания в свою очередь легко дифференцировать на:

- Низшего порядка (общедоступное);

- Высшего порядка (доступно лишь специалистам);

-

Интуиция.

Не стоит удивляться тому, что здесь есть интуиция: она означает точку перехода от сугубо рационального подхода к иррациональному и их совмещение. То есть интуиция в этом случае понимается с сугубо научной точки зрения.

И на сегодня в знаниях и интуиции AI крайне далёк от нас. Зато он близок к нам во всём, что касается второго пункта (информации) и сильно превосходит в первом пункте (данные).

На этом и нужно строить свою стратегию, не забывая, что нет ничего вечного под Луной и эра квантовых компьютеров и ИИ 3.0 (1.0 - эпоха 1960-1980-х; 2.0 - сейчас). Зная это - начнём рассмотрение имплементации творческого (креативного) подхода в ончейн-аналитику.

С чего начать?

Не важно где, когда и чем вы займётесь: этот вопрос неизбежно будет вас преследовать. Ответов на него - множество, но мы рассмотрим самый простой: пойдём на ENS и выберем имя какого-то известного инфлюенсера, бота и, скажем, мошенника.

Vitalik.eth

Этот ENS принадлежит Виталику Бутерину - создателю сети Ethereum и известному архитектору систем. Преобразовать .eth в стандартный адрес довольно просто: https://shard.ru/address/0xd8da6bf26964af9d7eed9e03e53415d37aa96045/eth/eth.

Полезно будет изучить довольно простую визуализацию данных в самом Shard.ru: благо статья на эту тему вышла не так давно. А заодно - нажать на кнопку и получить отчёт по этому адресу: в pdf-формате на email.

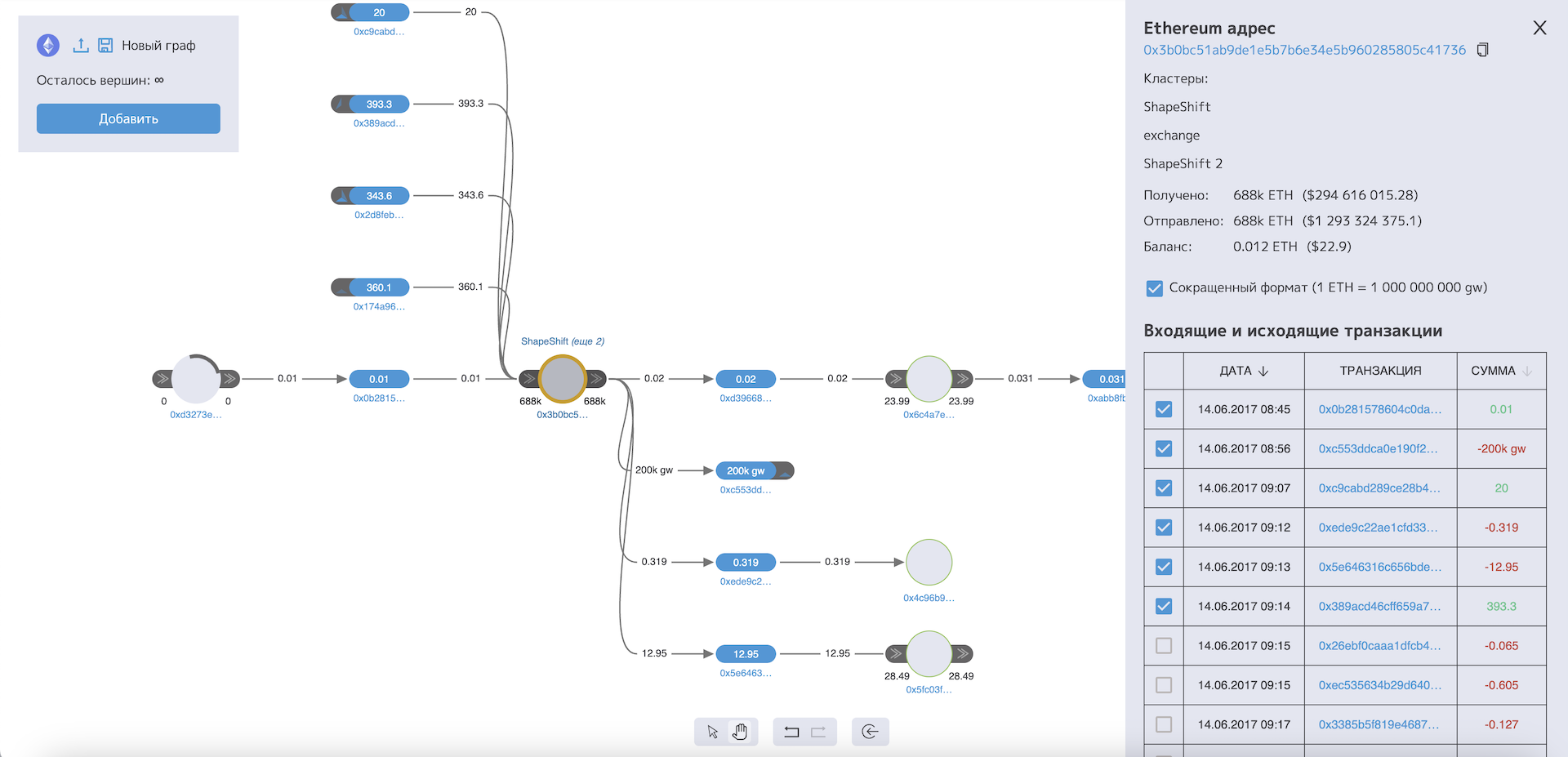

Если пройтись по графу назад, в прошлое, то можно увидеть связь с таким сервисом, как ShapeShift, который года два назад перешёл в статус DAO, токенизировав свою деятельность.

Помимо связи с сервисами с помощью Shard.ru, а через взаимодействие со стандартными инструментами навроде Etherscan можно выяснить:

-

Кластеры, с которыми связан конкретный адрес: в нашем случае это будет gitcoin-grantee;

-

Токены, которые приходили, обменивались адресом: к слову - это один из надёжных способов фильтрации новых проектов (поиск пересечений airdrops на кошельках различных KoLs);

-

Вторичные кошельки, связанные с субъектом, сервисом и т.д.: в нашем случае это VB.

Несколько простых лайфхаков в дополнение:

-

Используйте AI-инструменты и стандартный поиск для расширения кругозора относительно объекта поиска: благо Chat GPT есть в разных исполнениях, а простой клик в Google/Yandex расскажет об истории аккаунта (с учётом, что речь идёт именно об инфлюенсере);

-

Выставляйте всегда измерения в разных валютах: ETH интересен при поиске, а USD - при написании отчёта: особенно ярка разница видна как раз на кошельках Виталика.

И да, не забывайте о том, что правильное расположение элементов - упрощает работу и наоборот:

Если хочется потренироваться - то можете изучить menaskop.eth, например. А пока - пойдём дальше.

Jaredfromsubway.eth

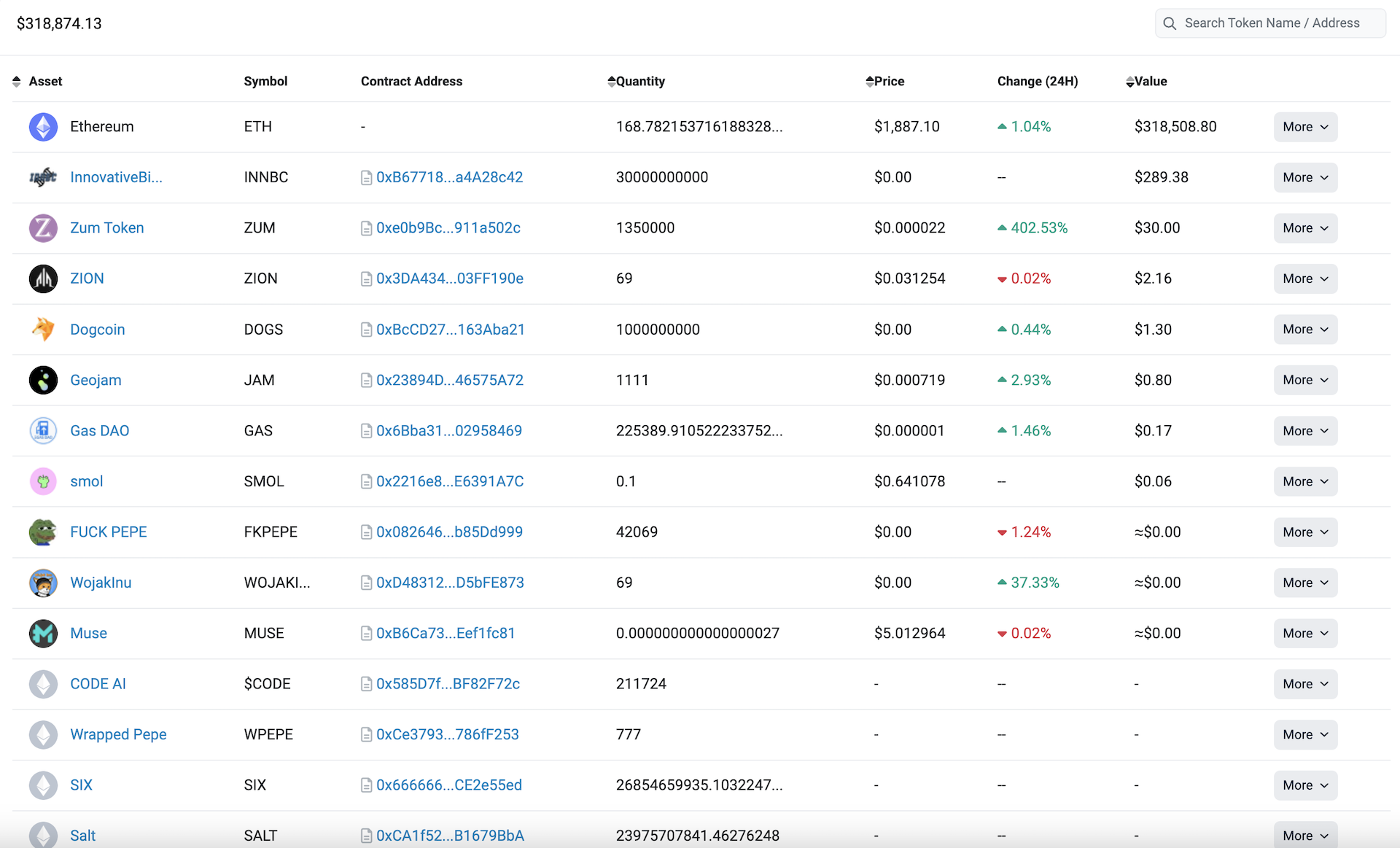

Это бот с адресом 0xae2Fc483527B8EF99EB5D9B44875F005ba1FaE13, который отличился тем, что “потратил $1,3 млн на газ для торговли мем-токенами”.

Это легко понять по сопоставлению входящих и исходящих транзакций:

Что такое MEV и как в первом приближении работают подобные боты - можно почитать в статье. Особенно начинающих исследователей впечатляет набор токенов, который прошёл через бота:

Собственно, этим и объясняется “закольцованность” транзакций и связь с нулевым адресом:

Конечно, тщательный подход требует более осмысленной градации данных и алгоритмов кластеризации, но мы сейчас рассматриваем Shard.ru как первичную точку анализа, которая помогает:

- Найти новые сервисы/продукты;

- Выявить очевидные взаимосвязи между кошельками/аккаунтами;

- Научиться дифференцировать данные по формальным признакам, без избыточной детализации.

Пример. В своё время у нас в DAO Synergis была разработана методика 4К - экспресс-оценка проектов по параметрам: команда, концепт, коин, код. И этот подход увеличил эффективность первичной аналитики в 3-5 раз: проще говоря, мы смогли за неделю обрабатывать не десяток, а десятки проектов. И постепенно методика усложнялась, хотя базис оставался один и тот же.

В примерах выше - тоже самое. После нахождения нужных взаимодействий можете:

- Отслеживать кошельки и трекинг по ним;

- Попробовать выявить популярные сервисы (AMMs/DEXs или даже конкретные пулы);

- Или у вас получится найти редкие артефакты, которые для нетсталкеров интересны сами по себе.

А пока - переходим к последнему пункту. К Тёмной стороне Силы.

Взломщик Rodeo

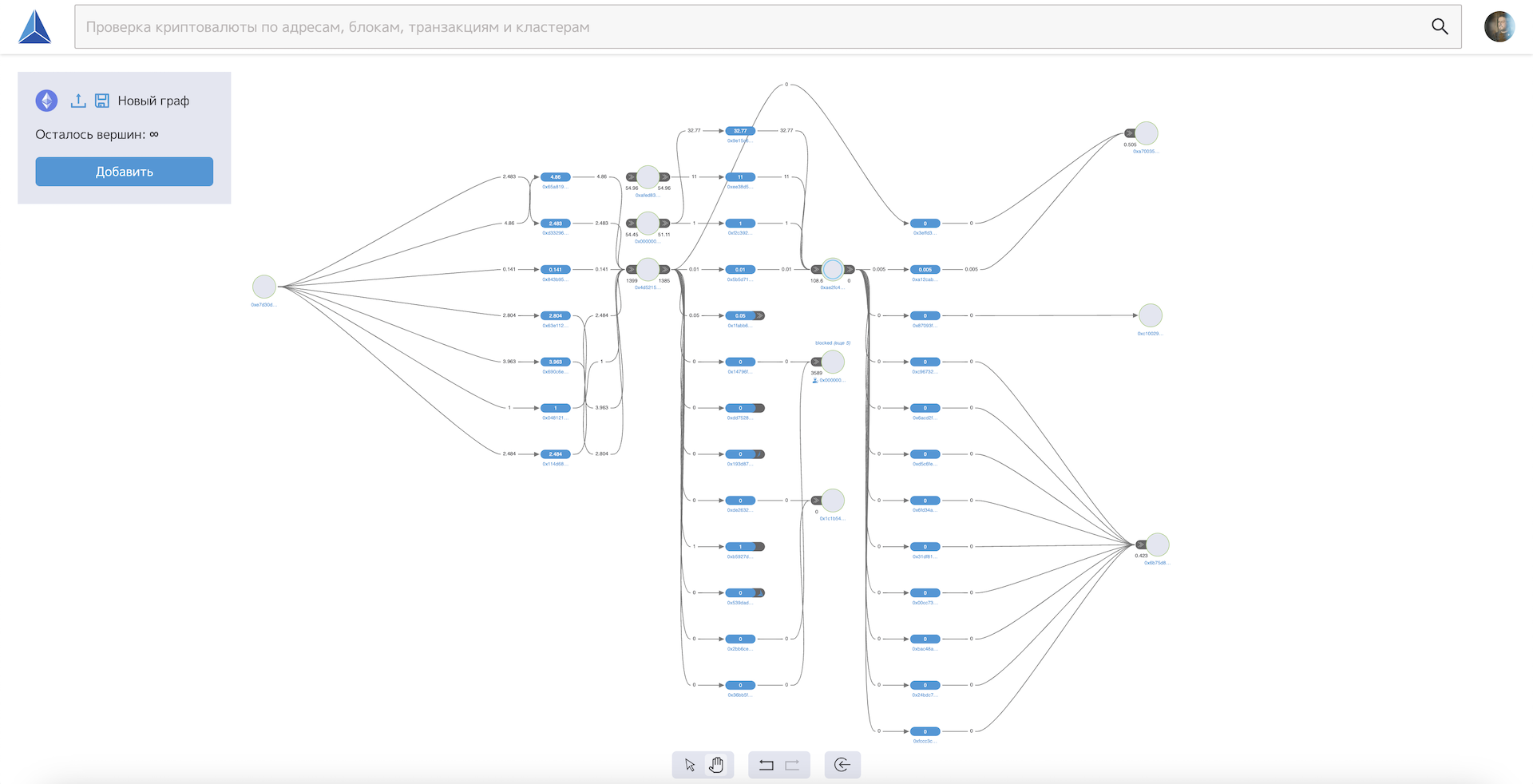

Рассмотрим теперь адрес: 0x2f3788F2396127061c46fC07BD0fcb91faAcE328. Он помечен в Etherscan как Rodeo Finance Exploiter.

Интерес к этому взлому состоит сразу в четырёх аспектах:

-

Он произошёл относительно недавно (11 июля 2023 года);

-

Он связан с кроссчейн-активностью (Arbitrum - Ethereum);

-

Он базируется на хаке ценового оракула;

-

Он в итоге заканчивается на Tornado Cash.

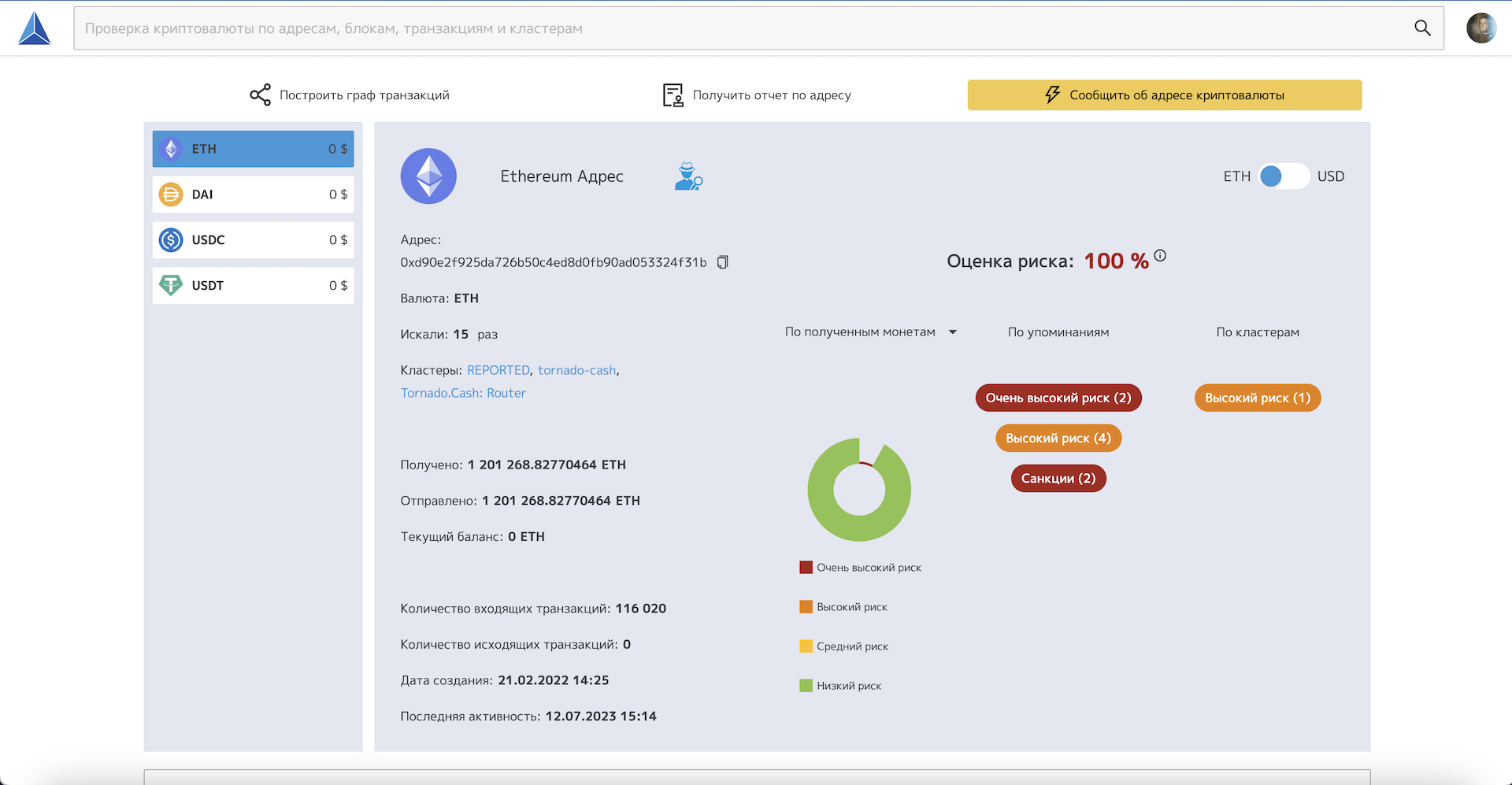

Собственно, последний адрес довольно легко получить: 0xd90e2f925da726b50c4ed8d0fb90ad053324f31b. И риск по нему будет максимальный:

Опять же - обратите внимание на соотношение входящих и исходящих транзакций: 116 020 против 0. В этом и кроется архитектурная особенность Tornado: входишь в одни двери - выходишь в другие.

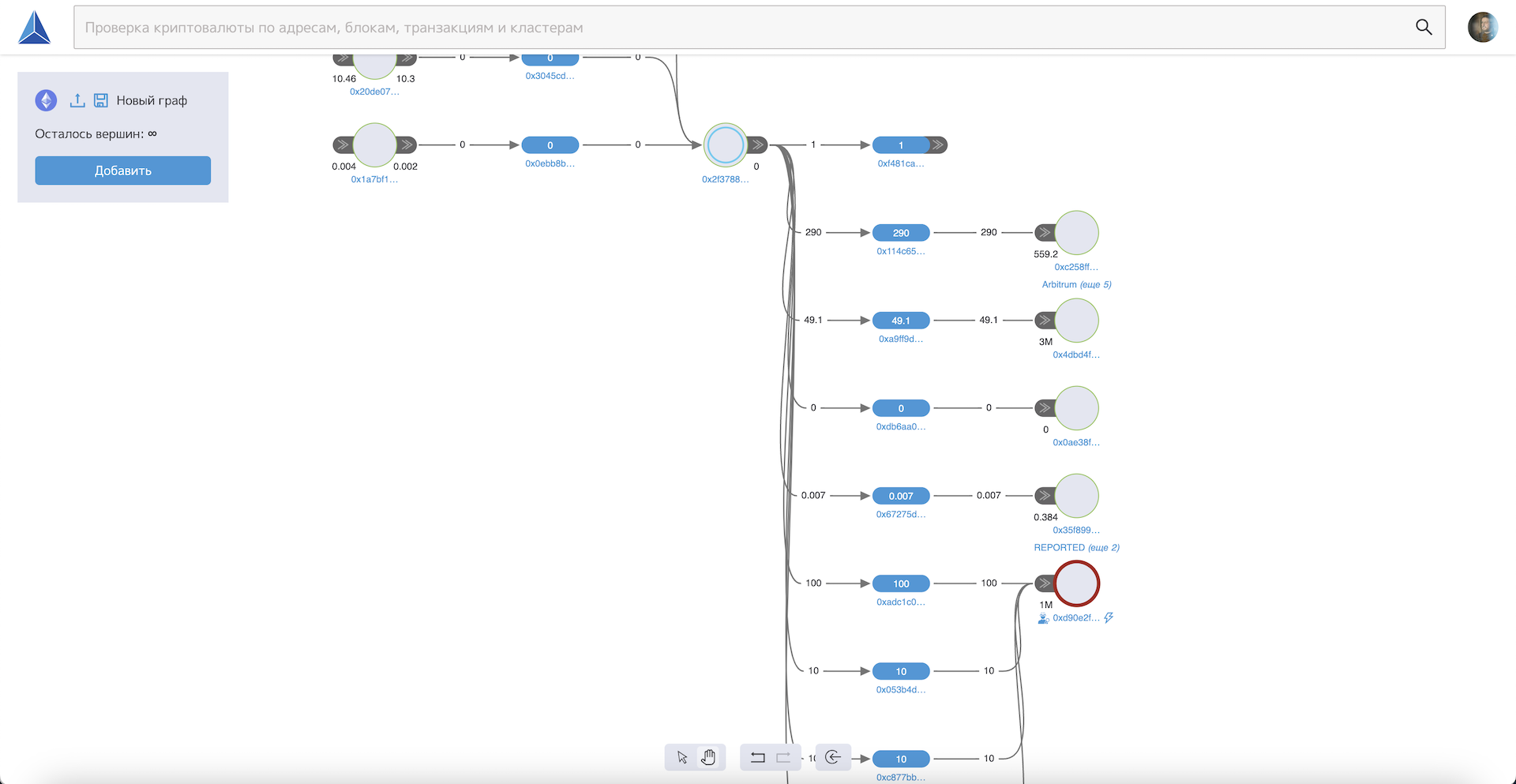

Если же говорить о визуализации взлома (точнее - её части), то здесь Shard.ru подаёт довольно точный сигнал об опасности:

Дисклеймер: далеко не все средства, что прошли через Tornado, стоит признать нелегальными. По этой причине блокчейн-разработчики даже сделали сервис ZKP, который доказывает, что средства имеют вполне законное происхождение, а сам TC используется сугубо для сохранения анонимности (в конкретной транзакции и/или с конкретных кошельков).

Как бы там ни было, но ко взломщику это явно отношения не имеет.

Первые итоги

Итак, мы прошлись по трём примерам, из которых можно получить немало полезной информации: для этого лишь надо засесть за Shard.ru и углубиться в данные. Далее, возможно, попробуем провести мини-расследование и/или мини-исследование, а пока на этом у меня всё: не забудьте прошерстить транзакции по кошельку menaskop.eth и

До!

Материал подготовлен: @Menaskop